Sicherheit in Wireless LANs VS-Seminar Wintersemester 2002/2003 - PowerPoint PPT Presentation

Sicherheit in Wireless LANs VS-Seminar Wintersemester 2002/2003 Betreuer: Stefan Schmidt TECHNISCHE UNIVERSITT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Mller I nstitut fr B etriebssysteme und R echnerverbund

Sicherheit in Wireless LANs VS-Seminar Wintersemester 2002/2003 Betreuer: Stefan Schmidt TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Übersicht • Funktion und Aufbau von Infrastruktur Wireless LAN • Sicherheit in Wireless LANs • Sicherungsmechanismen in Wireless LANs • Schwachstellen in den Sicherheitsmechanismen • Verbesserung der Sicherheit • Fazit TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

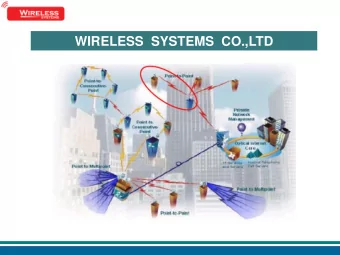

Funktion und Aufbau von Infrastruktur Wireless LAN TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Funktion und Aufbau von Infrastruktur Wireless LAN Kommunikation zweier Rechner in einem WLAN TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Funktion und Aufbau von Infrastruktur Wireless LAN Kommunikation zweier Rechner in einem WLAN TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherheit in Wireless LANs • Integrität von Daten • Authentizität von Daten und Benutzer • Vertraulichkeit von Daten TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs • “geschlossenes WLAN“ • MAC-Adressen Zugriffskontrollisten • Wired Equivalent Privacy (WEP) Verschlüsselung • Benutzerauthentifizierung TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs • “geschlossenes WLAN“ • MAC-Adressen Zugriffskontrollisten • Wired Equivalent Privacy (WEP) Verschlüsselung • Benutzerauthentifizierung Definiert im Standard IEEE 802.11 TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs „geschlossenes WLAN“ offenes WLAN Access Point Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs „geschlossenes WLAN“ ESSID offenes WLAN Access Point Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs „geschlossenes WLAN“ ESSID geschlossenes WLAN Access Point Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs MAC-Adressen Zugriffskontrollisten MAC-Adresse 03-45-23-45-23-12 Zugriffskontrolliste 02-2F-3A-83-AD-09 45-B2-30-43-17-56 02-2F-56-12-DA-05 03-45-23-45-23-12 Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs MAC-Adressen Zugriffskontrollisten MAC-Adresse 03-45-23-45-23-12 Zugriffskontrolliste 02-2F-3A-83-AD-09 45-B2-30-43-17-56 02-2F-56-12-DA-05 03-45-23-45-23-12 Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs MAC-Adressen Zugriffskontrollisten MAC-Adresse Adressen- 03-45-23-45-23-12 vergleich Zugriffskontrolliste 02-2F-3A-83-AD-09 45-B2-30-43-17-56 02-2F-56-12-DA-05 03-45-23-45-23-12 Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme Berechnung der CRC-32 Prüfsumme TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme XOR Schlüsselstrom = RC4(IV, Schlüssel) geheimer Initialisierungsvektor WEP-Schlüssel (24 Bit Zahl) TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme XOR Schlüsselstrom = RC4(IV, Schlüssel) verschlüsselte Nachricht TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme XOR Schlüsselstrom = RC4(IV, Schlüssel) IV verschlüsselte Nachricht TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Wired Equivalent Privacy Verschlüsselung Nachricht Prüfsumme XOR Schlüsselstrom = RC4(IV, Schlüssel) IV verschlüsselte Nachricht TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) Authentifizie- rungsanfrage Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) zufällige Klartext- zeichenfolge Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) zufällige Klartext- zeichenfolge WEP Verschlüsselung Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) zufällige Klartext- zeichenfolge WEP Verschlüsselung verschlüsselte Zeichenfolge Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Sicherungsmechanismen in Wireless LANs Benutzerauthentifizierung (Shared Key) zufällige Klartext- zeichenfolge Vergleich beider WEP Zeichenfolgen Verschlüsselung verschlüsselte Zeichenfolge Access Point TECHNISCHE UNIVERSITÄT CAROLO-WILHELMINA 1 Praesentation.ppt ZU BRAUNSCHWEIG Florian Müller I nstitut für B etriebssysteme und R echnerverbund http://www.tu-bs.de http://www.ibr.cs.tu-bs.de

Recommend

More recommend

Explore More Topics

Stay informed with curated content and fresh updates.